| Validation (Validace): Proces ověřování, že data, informace nebo transakce splňují stanovené požadavky a kritéria. Validace je důležitá pro zajištění integrity a správnosti v rámci bezpečnostních opatření. |

| Vector (Vektor): Cesta nebo metoda, kterou útočník používá k dosažení cíle a provedení útoku. Vektory mohou zahrnovat phishing, malware, zranitelnosti softwaru a sociální inženýrství. |

| Vector Graphics (Vektorová grafika): Typ grafického zobrazení, který používá geometrické tvary, jako jsou body, čáry a křivky, pro reprezentaci obrázků. Vektorová grafika je důležitá pro tvorbu škálovatelných a přesných vizuálních reprezentací. |

| Vendor Compliance (Shoda dodavatele): Dodržování právních, bezpečnostních a regulačních požadavků ze strany dodavatelů. Shoda dodavatele je klíčová pro minimalizaci rizik spojených s externími partnery. |

| Vendor Lock-in (Závislost na dodavateli): Situace, kdy je organizace silně závislá na službách nebo produktech jednoho dodavatele, což může omezit flexibilitu a ztížit přechod na jiné řešení. Vendor lock-in může mít bezpečnostní a ekonomické důsledky. |

| Vendor Lock-In (Závislost na dodavateli): Situace, kdy je organizace silně závislá na službách nebo produktech jednoho dodavatele, což může omezit flexibilitu a zvýšit rizika spojená s výpadky nebo bezpečnostními problémy. |

| Vendor Lock-in (Závislost na dodavateli): Situace, kdy je zákazník silně závislý na službách nebo produktech jednoho dodavatele, což může omezit flexibilitu a ztížit přechod na jiné řešení. Vendor lock-in může mít bezpečnostní a ekonomické důsledky. |

| Vendor Management (Řízení dodavatelů): Proces hodnocení, výběru a monitorování dodavatelů a partnerů za účelem zajištění, že splňují bezpečnostní požadavky organizace. Řízení dodavatelů zahrnuje hodnocení rizik, audity a smluvní závazky. |

| Vendor Patch Management (Správa záplat dodavatelů): Proces sledování, testování a implementace bezpečnostních záplat vydaných dodavateli softwaru a hardwaru. Správa záplat dodavatelů zajišťuje, že systémy jsou chráněny před známými zranitelnostmi. |

| Vendor Risk Assessment (Hodnocení rizik dodavatelů): Proces hodnocení potenciálních rizik spojených s externími dodavateli a partnery. Hodnocení rizik dodavatelů zahrnuje analýzu bezpečnostních postupů, smluvních podmínek a historie dodavatele. |

| Vendor Risk Management (Řízení rizik dodavatelů): Proces hodnocení a řízení rizik spojených s dodavateli a partnery, kteří mají přístup k informačním systémům nebo datům organizace. Řízení rizik dodavatelů zahrnuje hodnocení bezpečnostních opatření a pravidelnou revizi. |

| Vendor Security Assessment (Hodnocení bezpečnosti dodavatelů): Proces hodnocení bezpečnostních praktik a opatření dodavatelů a partnerů. Hodnocení bezpečnosti dodavatelů pomáhá organizacím řídit rizika spojená s externími subjekty. |

| Verification (Ověření): Proces potvrzení pravdivosti nebo autenticity informací, identit nebo transakcí. Ověření je klíčové pro zajištění důvěryhodnosti a bezpečnosti. |

| Verification Code (Ověřovací kód): Krátký kód zasílaný uživateli prostřednictvím SMS, e-mailu nebo aplikace, který je používán k ověření identity během přihlašování nebo provádění citlivých operací. Ověřovací kódy jsou klíčové pro dvoufaktorovou autentizaci. |

| Video Content Analysis (VCA) (Analýza video obsahu): Technologie využívající algoritmy k analýze video záznamů za účelem detekce podezřelých aktivit nebo identifikace objektů. VCA se používá v bezpečnostních systémech a pro monitorování veřejných prostor. |

| Video Surveillance (Video dohled): Použití kamer a záznamových zařízení pro monitorování a zaznamenávání aktivit v reálném čase. Video dohled je klíčový pro fyzickou bezpečnost a analýzu incidentů. |

| Video Surveillance System (Systém video dohledu): Síť kamer a záznamových zařízení používaných k monitorování a zaznamenávání aktivit v reálném čase. Systémy video dohledu jsou klíčové pro fyzickou bezpečnost a prevenci kriminality. |

| Virtual Appliance (Virtuální zařízení): Softwarová verze hardwarového zařízení, jako je firewall, router nebo IDS/IPS, běžící v prostředí virtuálních strojů. Virtuální zařízení poskytují flexibilní a škálovatelné řešení bezpečnostních potřeb. |

| Virtual Currency (Virtuální měna): Digitální měna, která existuje pouze v elektronické formě a může být použita pro online transakce. Virtuální měny, jako je Bitcoin, mohou být zneužívány pro praní špinavých peněz nebo financování nelegálních aktivit. |

| Virtual Data Center (Virtuální datové centrum): Soubor virtuálních zdrojů, které simulují tradiční fyzické datové centrum. Virtuální datová centra poskytují flexibilitu, škálovatelnost a snadnější správu IT prostředí. |

| Virtual Data Room (VDR) (Virtuální datová místnost): Online úložiště používané pro sdílení a správu citlivých dokumentů během obchodních transakcí, jako jsou fúze a akvizice. VDR poskytuje bezpečné prostředí pro přístup a sdílení dat. |

| Virtual Desktop (Virtuální desktop): Desktopové prostředí, které je hostováno na vzdáleném serveru a přístupné přes síť. Virtuální desktopy poskytují centralizovanou správu a bezpečnost. |

| Virtual Desktop Infrastructure (VDI) (Infrastruktura virtuálních desktopů): Technologie, která umožňuje provoz desktopových prostředí na centrálním serveru a jejich vzdálený přístup přes síť. VDI zvyšuje bezpečnost a správu desktopových prostředí. |

| Virtual Desktop Interface (VDI) (Rozhraní virtuálních desktopů): Technologie, která umožňuje uživatelům přistupovat k desktopovým prostředím běžícím na vzdálených serverech. VDI poskytuje centralizovanou správu a bezpečnost desktopových prostředí. |

| Virtual Firewall (Virtuální firewall): Software, který poskytuje funkce tradičního hardwarového firewallu v prostředí virtuálních sítí a cloudů. Virtuální firewally chrání virtuální stroje a aplikace před neoprávněným přístupem a útoky. |

| Virtual Forensics (Virtuální forenzní analýza): Forenzní analýza, která se zaměřuje na vyšetřování incidentů v prostředí virtuálních strojů a cloudů. Virtuální forenzní analýza zahrnuje sběr, analýzu a uchovávání digitálních důkazů z virtuálních systémů. |

| Virtual Honeypot (Virtuální honeypot): Virtuální prostředí vytvořené za účelem nalákání útočníků a analýzy jejich chování. Honeypoty poskytují cenné informace o metodách útoku a pomáhají zlepšovat bezpečnostní opatření. |

| Virtual Hosting (Virtuální hosting): Metoda hostování více virtuálních serverů na jednom fyzickém serveru, což umožňuje efektivnější využití zdrojů a izolaci jednotlivých služeb a aplikací. |

| Virtual Identity (Virtuální identita): Online identita nebo profil uživatele, který může zahrnovat uživatelská jména, hesla, e-mailové adresy a další informace. Virtuální identity jsou klíčové pro autentizaci a bezpečnost v online prostředí. |

| Virtual LAN (VLAN) (Virtuální lokální síť): Technologie, která umožňuje vytvoření oddělených logických sítí v rámci jedné fyzické sítě. VLANy poskytují izolaci a zvyšují bezpečnost síťového provozu. |

| Virtual Learning Environment (VLE) (Virtuální učební prostředí): Online platforma, která podporuje vzdělávání a školení prostřednictvím digitálních nástrojů a zdrojů. VLE může zahrnovat e-learningové moduly, testy a další vzdělávací materiály. |

| Virtual Machine (VM) (Virtuální stroj): Softwarová emulace fyzického počítače, která umožňuje provoz více operačních systémů na jednom fyzickém zařízení. Virtuální stroje poskytují izolaci a flexibilitu pro testování a bezpečnostní účely. |

| Virtual Machine Backup (Záloha virtuálního stroje): Proces vytváření záložních kopií virtuálních strojů, které lze použít pro obnovu po selhání nebo útoku. Záloha virtuálních strojů zajišťuje kontinuitu provozu a ochranu dat. |

| Virtual Machine Escape (Útěk z virtuálního stroje): Bezpečnostní zranitelnost, která umožňuje útočníkovi z virtuálního stroje získat přístup k hostitelskému systému. Útěky z virtuálního stroje představují vážné bezpečnostní riziko v prostředí virtuálních strojů. |

| Virtual Machine Image (Obraz virtuálního stroje): Soubor obsahující kompletní kopii operačního systému, aplikací a dat pro virtuální stroj. Obrázky virtuálních strojů jsou využívány pro nasazení a obnovu virtuálních prostředí. |

| Virtual Machine Introspection (VMI) (Introspekce virtuálních strojů): Technologie, která umožňuje monitorování a analýzu virtuálních strojů z hostitelského prostředí, což zvyšuje bezpečnost a detekci hrozeb bez přímého zásahu do virtuálního stroje. |

| Virtual Machine Manager (VMM) (Správce virtuálních strojů): Software nebo hypervisor, který řídí a spravuje virtuální stroje na hostitelském systému. VMM poskytuje izolaci a správu zdrojů mezi více virtuálními stroji. |

| Virtual Machine Snapshot (Snímek virtuálního stroje): Záložní kopie stavu virtuálního stroje v určitém čase, která umožňuje rychlou obnovu v případě selhání nebo útoku. Snímky VM jsou důležité pro zálohování a obnovu dat. |

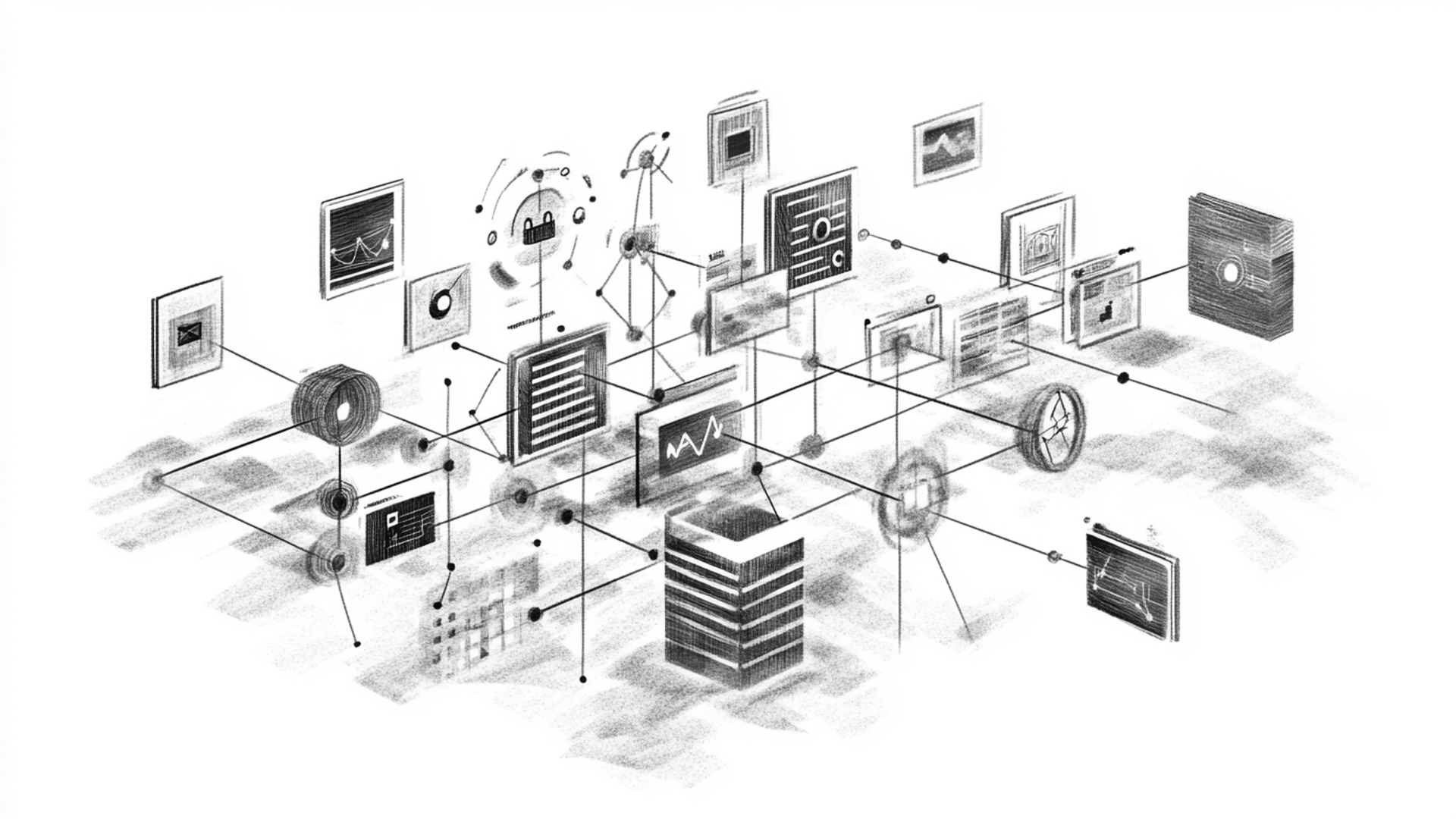

| Virtual Network (Virtuální síť): Síťová architektura, která umožňuje vytvoření virtuálních sítí na fyzické infrastruktuře. Virtuální sítě poskytují izolaci, flexibilitu a bezpečnost pro různé aplikace a služby. |

| Virtual Network Adapter (Virtuální síťový adaptér): Softwarová emulace síťového adaptéru, která umožňuje virtuálním strojům komunikovat přes síť. Virtuální síťové adaptéry poskytují flexibilitu a izolaci pro virtuální prostředí. |

| Virtual Network Computing (VNC) (Virtuální síťové počítání): Technologie umožňující vzdálený přístup a ovládání počítače nebo virtuálního stroje přes síť. VNC je užitečné pro správu a podporu, ale může být zranitelné vůči útokům, pokud není správně zabezpečeno. |

| Virtual Network Function (VNF) (Virtuální síťová funkce): Implementace síťových funkcí, jako je směrování, firewall nebo load balancing, ve virtuálním prostředí namísto tradičního hardwarového zařízení. VNF poskytují flexibilitu a škálovatelnost v moderních sítích. |

| Virtual Network Functions (VNF) (Virtuální síťové funkce): Síťové funkce, jako je směrování, firewall nebo load balancing, které jsou implementovány ve virtuálním prostředí místo na specializovaném hardwaru. VNFs poskytují flexibilitu a škálovatelnost. |

| Virtual Network Interface (Virtuální síťové rozhraní): Softwarové rozhraní, které umožňuje virtuálním strojům komunikovat přes síť, jako by byly fyzicky připojeny. Virtuální síťová rozhraní podporují izolaci a správu síťových prostředí. |

| Virtual Network Segmentation (Segmentace virtuální sítě): Rozdělení virtuální sítě na menší, izolované segmenty za účelem zvýšení bezpečnosti a kontroly přístupu. Segmentace sítě pomáhá omezit šíření hrozeb a zlepšuje správu síťového provozu. |

| Virtual Patch (Virtuální záplata): Bezpečnostní opatření, které poskytuje ochranu proti známým zranitelnostem bez nutnosti aktualizace softwaru. Virtuální záplaty mohou být aplikovány prostřednictvím firewallů nebo IDS/IPS systémů. |

| Virtual Patch Management (Správa virtuálních záplat): Použití bezpečnostních opatření k ochraně systémů před známými zranitelnostmi bez nutnosti aplikace tradičních softwarových záplat. Virtuální záplaty mohou být implementovány prostřednictvím firewallů nebo IDS/IPS systémů. |

| Virtual Private Cloud (VPC) (Virtuální privátní cloud): Izolovaný prostor v rámci veřejného cloudu, který umožňuje organizacím provozovat virtuální infrastrukturu s vysokou úrovní kontroly a bezpečnosti. VPC poskytuje flexibilitu a škálovatelnost s ochranou před neoprávněným přístupem. |

| Virtual Private Data Center (Virtuální privátní datové centrum): Sada virtuálních zdrojů, které simulují tradiční fyzické datové centrum, poskytující organizacím flexibilitu a kontrolu nad jejich IT infrastrukturou. |

| Virtual Private Database (VPDB) (Virtuální privátní databáze): Technologie, která umožňuje více uživatelům sdílet jednu databázi, zatímco jejich data jsou logicky oddělena a zabezpečena. VPDB poskytuje bezpečnost a izolaci dat pro různé uživatele. |

| Virtual Private Gateway (Virtuální privátní brána): Komponenta ve virtuální privátní síti (VPN), která umožňuje bezpečné připojení mezi místní sítí a cloudovou infrastrukturou. Poskytuje bezpečné tunelování a šifrování dat. |

| Virtual Private LAN Service (VPLS) (Virtuální privátní LAN služba): Síťová technologie, která umožňuje propojení více lokalit do jedné virtuální LAN, což umožňuje flexibilní a bezpečné propojení geograficky rozptýlených sítí. |

| Virtual Private Network (VPN) (Virtuální privátní síť): Technologie umožňující vytvoření bezpečného a šifrovaného spojení přes veřejnou síť, jako je internet. VPN se používá k ochraně soukromí a bezpečnosti při připojení k internetu. |

| Virtual Private Network (VPN) Tunneling (Tunelování VPN): Metoda přenosu dat přes veřejné sítě pomocí šifrovaných tunelů, které zajišťují bezpečnost a ochranu soukromí uživatelů. |

| Virtual Private Server (VPS) (Virtuální privátní server): Virtuální server, který simuluje dedikovaný fyzický server a je provozován na fyzickém serveru. VPS poskytuje izolované prostředí a flexibilitu pro různé aplikace a služby. |

| Virtual Reality (VR) Security (Bezpečnost virtuální reality): Bezpečnostní opatření a techniky používané k ochraně virtuální reality (VR) aplikací a zařízení před kybernetickými hrozbami, jako je hacking, malware a ochrana soukromí uživatelů. |

| Virtual Router (Virtuální router): Software, který poskytuje směrovací funkce v prostředí virtuálních sítí. Virtuální routery zajišťují připojení a zabezpečení mezi virtuálními sítěmi a dalšími částmi infrastruktury. |

| Virtual Router Redundancy Protocol (VRRP) (Protokol redundance virtuálního routeru): Síťový protokol, který zajišťuje automatické přepnutí na záložní router v případě selhání hlavního routeru. VRRP zvyšuje dostupnost a spolehlivost sítě. |

| Virtual Security Appliance (Virtuální bezpečnostní zařízení): Softwarová implementace bezpečnostních funkcí, jako je firewall, IDS/IPS nebo VPN, která běží v prostředí virtuálních strojů nebo cloudu. |

| Virtual Security Appliance (Virtuální bezpečnostní zařízení): Softwarová implementace bezpečnostních funkcí, jako je firewall, IDS/IPS nebo VPN, která běží v prostředí virtuálních strojů nebo cloudu. Virtuální bezpečnostní zařízení poskytují flexibilní a škálovatelná řešení bezpečnostních potřeb. |

| Virtual Security Fabric (Virtuální bezpečnostní tkanina): Integrovaný bezpečnostní systém, který poskytuje ochranu napříč fyzickými, virtuálními a cloudovými prostředími. Virtuální bezpečnostní tkanina zajišťuje konzistentní bezpečnostní politiku a správu. |

| Virtual Security Gateway (Virtuální bezpečnostní brána): Softwarové řešení, které poskytuje bezpečnostní funkce, jako je firewall, VPN a IDS/IPS, v prostředí virtuálních sítí. Virtuální bezpečnostní brány chrání virtuální infrastrukturu před útoky. |

| Virtual Security Monitoring (Virtuální bezpečnostní monitorování): Proces sledování bezpečnostních událostí a aktivit v prostředí virtuálních strojů a sítí pomocí specializovaných nástrojů a technik. Tento proces zajišťuje rychlou detekci a reakci na hrozby. |

| Virtual Security Operations Center (vSOC) (Virtuální bezpečnostní operační centrum): Implementace bezpečnostního operačního centra v prostředí cloudu nebo pomocí virtuálních technologií. Virtuální SOC poskytuje monitorování a reakci na bezpečnostní incidenty bez nutnosti fyzické infrastruktury. |

| Virtual Server (Virtuální server): Emulovaný server, který běží na fyzickém hostitelském stroji a poskytuje izolované prostředí pro různé aplikace a služby. Virtuální servery umožňují efektivnější využití zdrojů a správu. |

| Virtual SOC (Virtuální bezpečnostní operační centrum): Implementace bezpečnostního operačního centra v prostředí cloudu nebo pomocí virtuálních technologií. Virtuální SOC poskytuje monitorování a reakci na bezpečnostní incidenty bez nutnosti fyzické infrastruktury. |

| Virtual Storage (Virtuální úložiště): Technologie, která umožňuje sdružování a správu fyzických úložných zařízení jako jednoho logického úložiště. Virtuální úložiště poskytuje flexibilitu a zjednodušuje správu datových zdrojů. |

| Virtual Tape Library (Virtuální pásková knihovna): Technologie, která emuluje tradiční páskovou knihovnu pomocí diskového úložiště. Virtuální páskové knihovny zvyšují rychlost zálohování a obnovy dat a umožňují efektivnější správu záložních kopií. |

| Virtual Tape Library (VTL) (Virtuální pásková knihovna): Technologie, která emuluje tradiční páskovou knihovnu pomocí diskového úložiště, zvyšující rychlost zálohování a obnovy dat, zatímco využívá existující páskové procesy a software. |

| Virtual Threat (Virtuální hrozba): Kybernetická hrozba, která existuje v digitálním nebo virtuálním prostředí, například útoky na cloudové služby, virtuální stroje nebo online aplikace. |

| Virtual Trust (Virtuální důvěra): Koncept důvěry mezi subjekty v digitálním prostředí, často realizovaný prostřednictvím kryptografických metod, jako jsou digitální certifikáty a blockchain technologie. Virtuální důvěra je klíčová pro zabezpečení transakcí a komunikace online. |

| Virtual Trusted Platform Module (vTPM) (Virtuální důvěryhodný modul platformy): Softwarová emulace hardwarového TPM, která poskytuje bezpečnostní funkce, jako je generování a ukládání kryptografických klíčů, pro virtuální stroje. |

| Virtual War Room (Virtuální válečná místnost): Online prostředí, kde bezpečnostní týmy mohou spolupracovat na reakci na incidenty a řešení krizových situací v reálném čase. Virtuální válečné místnosti umožňují efektivní komunikaci a koordinaci. |

| Virtualization (Virtualizace): Technologie, která umožňuje vytvoření virtuálních verzí hardwarových zařízení, operačních systémů, úložných zařízení a sítí. Virtualizace zvyšuje efektivitu a bezpečnost prostřednictvím izolace systémů. |

| Virtualization Security (Bezpečnost virtualizace): Opatření a techniky používané k ochraně virtuálních strojů a prostředí před kybernetickými hrozbami. Bezpečnost virtualizace zahrnuje izolaci virtuálních strojů, správu přístupových práv a monitorování aktivit. |

| Virtualized Environment (Virtualizované prostředí): IT infrastruktura, která využívá virtualizaci k běhu více operačních systémů a aplikací na jednom fyzickém hardwaru. Virtualizované prostředí zlepšuje efektivitu a flexibilitu, ale přináší i specifická bezpečnostní rizika. |

| Virtualized Security (Virtualizovaná bezpečnost): Bezpečnostní řešení implementovaná ve virtuálním prostředí, která poskytují ochranu virtuálním strojům, sítím a aplikacím. Virtualizovaná bezpečnost zahrnuje virtuální firewally, IDS/IPS a antivirový software. |

| Virtualized Security Appliance (Virtuální bezpečnostní zařízení): Softwarová verze tradičních hardwarových bezpečnostních zařízení, jako jsou firewally a IDS/IPS, běžící v prostředí virtuálních strojů nebo cloudu. |

| Virus (Virus): Typ malwaru, který se připojuje k legitimním programům nebo souborům a šíří se mezi počítači, často způsobuje poškození nebo narušení systému. Viry mohou krást data, mazat soubory nebo zneužívat systémové zdroje. |

| Virus Bulletin (Virus Bulletin): Nezávislá organizace, která poskytuje testování a recenze antivirových produktů. Virus Bulletin je známý svými pravidelnými testy a oceněními za výkonnost antivirových řešení. |

| Virus Definition Update (Aktualizace definic virů): Pravidelné aktualizace databáze signatur virů používané antivirovými programy k detekci a odstranění nových typů malwaru. Aktualizace definic virů jsou klíčové pro udržení aktuální ochrany. |

| Virus Detection (Detekce virů): Proces identifikace a odstranění škodlivého softwaru pomocí antivirových nástrojů. Detekce virů je klíčová pro ochranu systémů před infekcemi a útoky. |

| Virus Hoax (Falešný virus): Falešné varování nebo zpráva o neexistujícím viru, které je šířeno s cílem vyvolat paniku nebo získat citlivé informace. Falešné viry mohou způsobit zbytečné obavy a narušit provoz. |

| Virus Hoax (Hoax viru): Falešné varování o neexistujícím viru, které je šířeno s cílem vyvolat paniku nebo narušit činnost uživatelů. Hoaxy mohou způsobit zbytečné obavy a narušit produktivitu. |

| Virus Propagation (Šíření viru): Proces, kterým se virus nebo jiný škodlivý software šíří z jednoho zařízení na druhé. Šíření virů může probíhat prostřednictvím e-mailů, infikovaných souborů nebo zranitelností v softwaru. |

| Virus Removal Tool (Nástroj pro odstranění virů): Specializovaný software určený k detekci a odstranění specifických virů a malwaru z infikovaných systémů. Tyto nástroje jsou často poskytovány antivirovými společnostmi jako doplněk k jejich hlavním produktům. |

| Virus Scanner (Skenování virů): Software, který prohledává soubory a systémy za účelem detekce a odstranění škodlivého softwaru. Skenery virů využívají databáze signatur a heuristické analýzy k identifikaci hrozeb. |

| Virus Shield (Virová ochrana): Ochranný mechanismus, který monitoruje systém v reálném čase a detekuje pokusy o infikování viry. Virové štíty jsou součástí antivirového softwaru a poskytují kontinuální ochranu před malwarovými hrozbami. |

| Virus Signature (Podpis viru): Unikátní identifikátor nebo vzorek, který je používán antivirovými programy k detekci konkrétního viru nebo malwaru. Podpisy virů pomáhají rychle identifikovat a odstranit škodlivý software. |

| Virus Total (VirusTotal): Online služba, která umožňuje kontrolovat soubory a URL adresy proti více antivirovým motorům a bezpečnostním nástrojům. VirusTotal pomáhá identifikovat škodlivý software a potenciální hrozby. |

| Vishing (Voice Phishing) (Telefonní phishing): Podvodná technika, při které útočník používá telefonní hovory k získání citlivých informací od obětí. Útočníci se často vydávají za důvěryhodné osoby nebo organizace. |

| Visibility (Viditelnost): Schopnost monitorovat a analyzovat aktivity v systému nebo síti za účelem identifikace hrozeb a anomálií. Viditelnost je klíčová pro efektivní detekci a reakci na kybernetické útoky. |

| Visibility and Control (Viditelnost a kontrola): Schopnost monitorovat a řídit aktivity v síti nebo systému, aby bylo možné identifikovat hrozby a implementovat bezpečnostní opatření. Viditelnost a kontrola jsou klíčové pro účinnou správu kybernetické bezpečnosti. |

| Visibility Gap (Mezera ve viditelnosti): Nedostatek schopnosti sledovat a analyzovat aktivity v určité části systému nebo sítě. Mezery ve viditelnosti mohou vést k přehlédnutí hrozeb a bezpečnostních incidentů. |

| Visual Forensics (Vizualní forenzní analýza): Proces analýzy vizuálních dat, jako jsou obrázky nebo videozáznamy, za účelem identifikace a vyšetřování bezpečnostních incidentů. Vizualní forenzní analýza může odhalit manipulace a podvodné aktivity. |

| Visual Spoofing (Vizualní spoofing): Technika, při které útočník vytváří vizuální imitaci legitimní webové stránky nebo aplikace, aby oklamal uživatele a získal jejich citlivé údaje. Vizualní spoofing je běžně používán v phishingových útocích. |

| Voice Authentication (Hlasová autentizace): Proces ověřování identity uživatele na základě jeho hlasových charakteristik. Hlasová autentizace je jednou z metod biometrického ověřování. |

| Voice Biometrics (Hlasová biometrie): Technologie používaná k ověření identity uživatele na základě jedinečných charakteristik jeho hlasu. Hlasová biometrie se používá pro autentizaci a zabezpečení přístupu. |

| Voice Fraud (Hlasový podvod): Typ podvodu, při kterém útočník využívá hlasovou komunikaci (např. VoIP) k získání citlivých informací nebo finančního zisku. Hlasový podvod může zahrnovat spoofing, vishing a další techniky. |

| Voice Fraud (Hlasový podvod): Typ podvodu, při kterém útočník využívá hlasovou komunikaci, například VoIP, k získání citlivých informací nebo finančního zisku. Hlasový podvod může zahrnovat spoofing a vishing. |

| Voice over Internet Protocol (VoIP) (Hlas přes internetový protokol): Technologie umožňující přenos hlasových hovorů přes internet. VoIP může být zranitelný vůči různým typům útoků, včetně odposlechu a DDoS útoků. |

| Voice Over IP (VoIP) Security (Bezpečnost hlasu přes IP): Opatření a techniky používané k ochraně VoIP komunikace před odposlechem, podvody a dalšími hrozbami. Bezpečnost VoIP zahrnuje šifrování hovorů, autentizaci uživatelů a ochranu proti DDoS útokům. |

| Voice Over WiFi (VoWiFi) (Hlas přes WiFi): Technologie, která umožňuje přenos hlasových hovorů přes WiFi sítě místo tradičních mobilních sítí. VoWiFi může být zranitelná vůči útokům, jako je odposlech nebo manipulace s hovory. |

| Voice Phishing (Vishing) (Telefonní phishing): Podvodná technika, při které útočník používá telefonní hovory k získání citlivých informací od obětí. Útočníci se často vydávají za důvěryhodné osoby nebo organizace. |

| Voice Recognition (Rozpoznávání hlasu): Technologie, která umožňuje identifikaci a autentizaci uživatelů na základě jejich hlasových charakteristik. Rozpoznávání hlasu může být použito jako metoda biometrické autentizace. |

| Voice Spam (Vospam) (Hlasový spam): Nevyžádané a často podvodné hlasové hovory, které mohou být používány k phishingovým útokům nebo šíření dezinformací. Voice spam je rostoucí hrozbou v oblasti telekomunikací. |

| Voice Stress Analysis (VSA) (Analýza hlasového stresu): Technologie, která analyzuje změny v hlasu mluvčího za účelem detekce lži nebo stresu. VSA může být využívána v bezpečnostních rozhovorech a forenzních vyšetřováních. |

| Voice Synthesis (Syntéza hlasu): Technologie, která generuje lidský hlas uměle, často pomocí textu na řeč (TTS). Syntéza hlasu může být zneužita k vytváření deepfake audio nahrávek nebo phishingových útoků. |

| Voiceprint (Hlasový otisk): Biometrická technologie, která identifikuje jednotlivce na základě jedinečných charakteristik jejich hlasu. Hlasové otisky se používají pro autentizaci a identifikaci. |

| Voiceprint Database (Databáze hlasových otisků): Úložiště hlasových otisků používaných pro autentizaci a identifikaci uživatelů pomocí hlasové biometrie. Databáze hlasových otisků musí být chráněna proti neoprávněnému přístupu a zneužití. |

| Voiceprint Spoofing (Podvodné hlasové otisky): Technika, při které útočník používá nahrané nebo syntetizované hlasové vzorky k napodobení hlasových otisků legitimního uživatele za účelem obejití hlasové biometrické autentizace. |

| Volatile Data (Nestálá data): Data, která jsou uložena v paměti a ztrácí se při vypnutí systému. Nestálá data zahrnují běžící procesy, síťové připojení a další dočasné informace, které jsou důležité pro analýzu živých systémů během incidentů. |

| Volatile Memory (Nestálá paměť): Typ paměti, která uchovává data pouze při zapnutém napájení. Příkladem je RAM (Random Access Memory). Nestálá paměť je důležitá pro analýzu živých systémů během incidentů. |

| Volatility Framework (Rámec nestálosti): Nástroj pro digitální forenzní analýzu paměti, který umožňuje vyšetřování bezpečnostních incidentů analýzou nestálé paměti (RAM). Volatility Framework je užitečný pro detekci malwaru a analýzu živých systémů. |

| Volume Encryption (Šifrování objemu): Proces šifrování celého disku nebo svazku dat za účelem ochrany citlivých informací před neoprávněným přístupem. Šifrování objemu zajišťuje, že data zůstanou chráněna i při fyzické krádeži zařízení. |

| Volume Encryption (Šifrování svazku): Proces šifrování celého svazku nebo disku za účelem ochrany dat před neoprávněným přístupem. Šifrování svazku zajišťuje, že data jsou chráněna i v případě fyzického přístupu k disku. |

| Volume Shadow Copy (Stínová kopie svazku): Technologie, která umožňuje vytváření záložních kopií nebo snímků souborů nebo svazků v reálném čase. Stínové kopie svazku jsou užitečné pro zálohování a obnovu dat po útoku nebo selhání systému. |

| Volume Shadow Copy Service (VSS) (Služba kopírování stínového svazku): Technologie ve Windows, která umožňuje vytváření záložních kopiií nebo snímků souborů nebo svazků. VSS je důležitá pro obnovu dat po útoku nebo selhání systému. |

| Volumetric Attack (Objemový útok): Typ DDoS útoku, který se snaží přetížit síť nebo systém masivním množstvím datového provozu. Objemové útoky mohou způsobit výpadky služeb a narušení provozu. |

| Volumetric DDoS Attack (Objemový DDoS útok): Typ distribuovaného útoku na odmítnutí služby, který se snaží přetížit cílový systém nebo síť masivním množstvím datového provozu. Objemové DDoS útoky mohou způsobit významné narušení služeb. |

| VPN Concentrator (VPN koncentrátor): Specializované zařízení nebo software, které zpracovává velké množství VPN spojení a centralizuje správu VPN připojení pro organizaci. VPN koncentrátory zajišťují škálovatelnost a bezpečnost VPN sítí. |

| VPN Gateway (VPN brána): Zařízení nebo software, který umožňuje připojení mezi místní sítí a VPN sítí, zajišťuje šifrování a bezpečný přenos dat. VPN brány jsou klíčové pro zajištění bezpečnosti komunikace mezi vzdálenými uživateli a firemní sítí. |

| VPN Kill Switch (Vypínač VPN): Bezpečnostní funkce, která automaticky ukončí internetové připojení, pokud dojde k výpadku VPN připojení. Vypínač VPN zajišťuje, že uživatelé nejsou vystaveni nechráněnému připojení. |

| VPN Reconnect (Obnovení VPN): Funkce, která automaticky obnovuje připojení k VPN po jeho přerušení, což zajišťuje nepřetržitou ochranu a bezpečnost komunikace. |

| VPN Split Tunneling (Rozdělené tunelování VPN): Funkce, která umožňuje směrování části provozu přes VPN a zbytek přímo přes internet. Rozdělené tunelování zlepšuje výkon, ale může zvýšit bezpečnostní rizika, pokud není správně konfigurováno. |

| Vulnerability Assessment (Hodnocení zranitelností): Proces identifikace, hodnocení a klasifikace zranitelností v systému nebo síti. Hodnocení zranitelností pomáhá organizacím najít a opravit slabiny dříve, než mohou být zneužity útočníky. |

| Vulnerability Assessment Report (Zpráva o hodnocení zranitelností): Dokument, který poskytuje podrobné informace o zranitelnostech nalezených během hodnocení, včetně doporučených opatření k jejich nápravě. Zprávy o hodnocení zranitelností pomáhají organizacím plánovat a implementovat bezpečnostní opatření. |

| Vulnerability Assessment Tools (Nástroje pro hodnocení zranitelností): Software nebo služby používané k identifikaci a hodnocení bezpečnostních slabin v systémech a aplikacích. Tyto nástroje pomáhají organizacím proaktivně odhalovat a řešit zranitelnosti. |

| Vulnerability Coordination (Koordinace zranitelností): Proces spolupráce mezi vývojáři, bezpečnostními týmy a externími výzkumníky při identifikaci, hlášení a opravě zranitelností. Koordinace zranitelností zajišťuje efektivní řešení bezpečnostních problémů. |

| Vulnerability Database (Databáze zranitelností): Centrální úložiště informací o známých zranitelnostech softwaru a systémů. Databáze zranitelností, jako je CVE (Common Vulnerabilities and Exposures), poskytují kritické informace pro správce systémů a bezpečnostní odborníky. |

| Vulnerability Database (Databáze zranitelností): Úložiště informací o známých zranitelnostech v softwaru a systémech. Databáze zranitelností, jako je CVE (Common Vulnerabilities and Exposures), poskytují cenné informace pro bezpečnostní profesionály a správce systémů. |

| Vulnerability Disclosure (Zveřejnění zranitelnosti): Proces, kdy jsou informace o zranitelnosti softwaru nebo systému sdíleny s veřejností nebo odpovědnými stranami. Zveřejnění zranitelností může být koordinované (odpovědné) nebo nekoordinované. |

| Vulnerability Disclosure Policy (Politika zveřejňování zranitelností): Pravidla a postupy organizace pro přijímání, hodnocení a zveřejňování informací o zranitelnostech. Tato politika zajišťuje odpovědné zacházení s citlivými informacemi a koordinaci s vývojáři. |

| Vulnerability Disclosure Program (Program zveřejňování zranitelností): Organizovaný přístup k přijímání a řešení informací o zranitelnostech od externích výzkumníků a bezpečnostních odborníků. Programy zveřejňování zranitelností podporují odpovědné hlášení a opravu zranitelností. |

| Vulnerability Exploit (Zneužití zranitelnosti): Technika nebo kód, který využívá specifickou zranitelnost v systému nebo softwaru k získání neoprávněného přístupu nebo způsobení škody. Exploity mohou být použity pro útoky typu zero-day. |

| Vulnerability Exploit Kit (Sada pro zneužití zranitelností): Softwarové nástroje, které obsahují několik exploitů zaměřených na různé zranitelnosti. Tyto sady jsou často používány útočníky k automatizaci útoků na cílové systémy. |

| Vulnerability Exploitation (Zneužití zranitelností): Akce nebo kód využívající zranitelnost softwaru nebo systému k dosažení neautorizovaného přístupu nebo způsobení škod. Zneužití zranitelností je často součástí kybernetických útoků. |

| Vulnerability Exploitation (Zneužití zranitelností): Akce nebo kód využívající zranitelnost softwaru nebo systému k dosažení neautorizovaného přístupu nebo způsobení škody. Zneužití zranitelností je často součástí kybernetických útoků. |

| Vulnerability Chaining (Řetězení zranitelností): Technika, při které útočník kombinuje více zranitelností za účelem dosažení většího cíle, jako je úplné kompromitování systému. Řetězení zranitelností zvyšuje složitost a efektivitu útoků. |

| Vulnerability Intelligence (Inteligence o zranitelnostech): Shromažďování, analýza a využívání informací o zranitelnostech za účelem zlepšení bezpečnostní situace a reakce na hrozby. Inteligence o zranitelnostech pomáhá organizacím proaktivně se bránit proti zneužití. |

| Vulnerability Management (Řízení zranitelností): Systematický přístup k identifikaci, hodnocení, řešení a monitorování zranitelností v systému nebo síti. Řízení zranitelností zahrnuje pravidelné skenování, aplikaci záplat a monitorování bezpečnostních hrozeb. |

| Vulnerability Management Lifecycle (Životní cyklus řízení zranitelností): Proces správy zranitelností od jejich identifikace přes hodnocení, řešení a monitorování. Cílem je minimalizovat rizika a zvýšit bezpečnost systémů. |

| Vulnerability Metrics (Metriky zranitelností): Kvantitativní ukazatele používané k měření a hodnocení zranitelností v systémech a aplikacích. Metriky zranitelností pomáhají organizacím sledovat a zlepšovat jejich bezpečnostní postavení. |

| Vulnerability Prioritization (Prioritizace zranitelností): Proces hodnocení a řazení zranitelností podle jejich závažnosti, pravděpodobnosti zneužití a dopadu na systém. Prioritizace zranitelností pomáhá efektivně zaměřit bezpečnostní zdroje na nejkritičtější hrozby. |

| Vulnerability Remediation (Oprava zranitelností): Proces opravování nebo zmírňování zranitelností v systému nebo softwaru pomocí záplat, aktualizací nebo jiných bezpečnostních opatření. Oprava zranitelností je klíčová pro udržení bezpečnosti. |

| Vulnerability Reporting (Hlášení zranitelností): Proces, kdy jednotlivci nebo organizace informují o zjištěných zranitelnostech softwaru nebo systémů příslušné strany, jako jsou vývojáři nebo bezpečnostní týmy. |

| Vulnerability Research (Výzkum zranitelností): Aktivita zaměřená na identifikaci, analýzu a dokumentaci zranitelností v softwaru a systémech. Výzkum zranitelností přispívá k vývoji bezpečnostních záplat a nástrojů. |

| Vulnerability Research Lab (Laboratoř pro výzkum zranitelností): Specializované prostředí nebo tým zaměřený na identifikaci a analýzu zranitelností v softwaru a systémech. Laboratoře pro výzkum zranitelností hrají klíčovou roli v zabezpečení IT infrastruktury. |

| Vulnerability Researcher (Výzkumník zranitelností): Osoba, která se specializuje na identifikaci a analýzu bezpečnostních zranitelností v softwaru a systémech. Výzkumníci zranitelností hrají klíčovou roli v zabezpečení IT infrastruktury. |

| Vulnerability Scan (Skenování zranitelností): Automatizovaný proces, který identifikuje zranitelnosti v systému nebo síti pomocí specializovaných nástrojů. Skenování zranitelností pomáhá organizacím detekovat a opravit slabiny. |

| Vulnerability Scanner (Skenování zranitelností): Nástroj nebo software, který automaticky prohledává systém nebo síť za účelem identifikace zranitelností. Skenery zranitelností pomáhají organizacím najít a opravit slabiny před tím, než mohou být zneužity. |

| Vulnerability Shielding (Ochrana před zranitelnostmi): Použití bezpečnostních opatření k ochraně systémů před zneužitím zranitelností, dokud nejsou dostupné oficiální záplaty nebo aktualizace. Ochrana před zranitelnostmi může zahrnovat pravidla firewallu, konfigurace IDS/IPS a další techniky. |

| Vulnerability Testing (Testování zranitelností): Proces identifikace a hodnocení bezpečnostních slabin v systému nebo síti. Testování zranitelností zahrnuje použití nástrojů a technik pro skenování a simulaci útoků. |

| Vulnerability Timeline (Časová osa zranitelností): Chronologický přehled událostí spojených se zranitelností, od jejího objevení přes hlášení, vydání záplaty až po její odstranění. Časová osa zranitelností poskytuje důležité informace pro řízení rizik. |

| Vulnerability Window (Okno zranitelnosti): Časové období mezi objevením zranitelnosti a jejím odstraněním pomocí záplaty nebo aktualizace. Okno zranitelnosti je kritickým obdobím, kdy může být systém zranitelný vůči útokům. |