| Packet Filtering (Filtrování paketů): Technika zabezpečení sítě, která kontroluje a řídí tok datových paketů na základě předem definovaných pravidel. Filtrování paketů se používá k ochraně sítě před neoprávněným přístupem a útoky. |

| Packet Injection (Injekce paketů): Technika, při které útočník vkládá falešné datové pakety do sítě za účelem manipulace s komunikací nebo přerušení služby. Injekce paketů může být použita pro útoky typu man-in-the-middle (MITM). |

| Packet Sniffing (Odposlech paketů): Technika monitorování a analýzy síťového provozu za účelem zachycení a inspekce přenášených dat. Odposlech paketů může být použit pro diagnostiku sítě nebo jako součást kybernetických útoků. |

| Packet Switching (Paketové přepínání): Metoda přenosu dat, kde jsou data rozdělena do malých paketů, které jsou odesílány přes síť nezávisle na sobě. Paketové přepínání zlepšuje efektivitu a spolehlivost komunikace. |

| Passive Reconnaissance (Pasivní průzkum): Fáze kybernetického útoku, při které útočník shromažďuje informace o cíli bez přímé interakce nebo detekce. Pasivní průzkum může zahrnovat sledování veřejně dostupných informací, jako jsou webové stránky a sociální média. |

| Password Complexity (Složitost hesla): Míra, do jaké je heslo odolné vůči útokům, jako jsou útoky hrubou silou nebo slovníkové útoky. Komplexní hesla obvykle obsahují kombinaci velkých a malých písmen, čísel a speciálních znaků. |

| Password Cracking (Lámání hesel): Proces pokusu o získání hesla neautorizovaným způsobem, často pomocí technik, jako jsou útoky hrubou silou, slovníkové útoky nebo využití zranitelností v systému. |

| Password Manager (Správce hesel): Software, který bezpečně ukládá a spravuje uživatelská jména a hesla. Správci hesel usnadňují použití silných a unikátních hesel pro každou službu a zvyšují celkovou bezpečnost uživatele. |

| Password Policy (Politika hesel): Pravidla a doporučení pro vytváření, používání a správu hesel v organizaci. Politika hesel stanovuje požadavky na délku, složitost, frekvenci změn hesel a další bezpečnostní opatření. |

| Password Recovery (Obnova hesla): Proces, který umožňuje uživatelům obnovit zapomenuté nebo ztracené heslo. Obnova hesla může zahrnovat bezpečnostní otázky, e-mailové odkazy nebo SMS kódy pro ověření identity uživatele. |

| Password Shadowing (Stínování hesel): Bezpečnostní technika, při které jsou hesla ukládána v zašifrované podobě odděleně od uživatelských účtů. Stínování hesel zvyšuje ochranu hesel proti krádeži a zneužití. |

| Password Spraying (Sprejování hesel): Typ útoku na hesla, při kterém útočník používá běžná hesla (např. „password123“) na velký počet účtů, místo aby zkoušel mnoho různých hesel na jednom účtu. Tento typ útoku je obtížnější detekovat než tradiční útoky hrubou silou. |

| Password Vault (Trezor hesel): Softwarová aplikace, která bezpečně ukládá a spravuje hesla a další citlivé informace. Trezory hesel šifrují uložené údaje a usnadňují správu více hesel. |

| Passwordless Authentication (Autentizace bez hesla): Metoda autentizace, která nevyžaduje použití tradičních hesel. Místo toho se používají biometrické údaje, jednorázové kódy nebo další bezpečnostní opatření pro ověření identity uživatele. |

| Patch Deployment (Nasazení záplat): Proces implementace softwarových aktualizací a záplat na systémy a zařízení za účelem opravy zranitelností a zlepšení bezpečnosti. Nasazení záplat je klíčové pro udržení aktuálnosti a bezpečnosti infrastruktury. |

| Patch Management (Správa záplat): Proces řízení a implementace softwarových aktualizací a záplat za účelem opravy zranitelností a chyb v softwarových aplikacích a operačních systémech. Správa záplat je klíčová pro udržení bezpečnosti systému. |

| Patch Management Policy (Politika správy záplat): Soubor pravidel a postupů určených k řízení procesu aktualizace a oprav softwaru. Politika správy záplat zajišťuje, že všechny systémy jsou pravidelně a bezpečně aktualizovány. |

| Payload (Náklad): Část dat přenášených v rámci síťového provozu, která obsahuje skutečný obsah nebo užitečná data. V kontextu kybernetických útoků může náklad odkazovat na škodlivý kód nebo soubory, které útočníci zasílají do cílového systému. |

| Payload Encryption (Šifrování nákladu): Proces šifrování dat přenášených v rámci síťového provozu za účelem ochrany před neoprávněným přístupem a zneužitím. Šifrování nákladu zajišťuje důvěrnost a integritu přenášených informací. |

| Penetration Test Plan (Plán penetračního testu): Dokument, který definuje rozsah, cíle, metodiky a časový plán pro provedení penetračního testování. Plán penetračního testu zajišťuje, že testování je systematické a efektivní. |

| Penetration Test Report (Zpráva z penetračního testu): Dokumentace výsledků penetračního testu, která zahrnuje identifikované zranitelnosti, jejich závažnost a doporučení pro jejich opravu. Zpráva z penetračního testu slouží jako základ pro zlepšení bezpečnostních opatření. |

| Penetration Test Scope (Rozsah penetračního testu): Definice hranic a oblastí, které budou zahrnuty do penetračního testování. Rozsah testu zahrnuje specifické systémy, aplikace a síťové komponenty, které budou testovány. |

| Penetration Tester (Penetrační tester): Profesionál specializující se na provádění penetračních testů, identifikaci zranitelností a navrhování opatření k jejich opravě. Penetrační testeři hrají klíčovou roli v hodnocení a zlepšování bezpečnostních opatření organizace. |

| Penetration Testing (Penetrační testování): Simulovaný kybernetický útok na počítačový systém nebo síť za účelem identifikace a opravy zranitelností. Penetrační testování pomáhá organizacím posílit jejich bezpečnostní opatření. |

| Penetration Testing as a Service (PTaaS) (Penetrační testování jako služba): Služba poskytující penetrační testování na vyžádání, často prostřednictvím cloudové platformy. PTaaS umožňuje organizacím provádět pravidelné testy bezpečnosti bez nutnosti interních odborných znalostí. |

| Penetration Testing Execution Standard (PTES) (Standard pro provádění penetračního testování): Soubor nejlepších postupů a pokynů pro provádění penetračních testů. PTES poskytuje rámec pro systematické a konzistentní testování bezpečnosti. |

| Penetration Testing Framework (Rámec pro penetrační testování): Sada nástrojů, technik a postupů používaných k provádění penetračních testů. Rámce pro penetrační testování pomáhají standardizovat a zefektivňovat proces testování bezpečnosti. |

| Penetration Testing Methodology (Metodika penetračního testování): Strukturovaný přístup k provádění penetračních testů, který zahrnuje fáze, jako jsou plánování, průzkum, testování a reportování. Metodika zajišťuje systematické a opakovatelné testování. |

| Penetration Testing Tools (Nástroje pro penetrační testování): Softwarové nástroje a aplikace používané k provádění penetračních testů. Tyto nástroje pomáhají identifikovat zranitelnosti v systémech a sítích, aby je mohly být opraveny před skutečným útokem. |

| Persistent Threat (Trvalá hrozba): Kybernetická hrozba, která se neustále vyvíjí a adaptuje, aby zůstala v síti nebo systému po dlouhou dobu. Pokročilé trvalé hrozby (APT) často používají sofistikované techniky a jsou cílené na konkrétní organizace. |

| Persistent Threat Detection (Detekce trvalých hrozeb): Systémy a metody zaměřené na identifikaci a reakci na pokročilé trvalé hrozby (APT), které se snaží zůstat neodhaleny po dlouhou dobu v síti nebo systému. |

| Persistent XSS (Trvalý XSS): Typ útoku Cross-Site Scripting (XSS), při kterém je škodlivý kód trvale uložen na serveru, například v databázi, a je vykonán vždy, když uživatel přistupuje k infikovanému obsahu. Trvalý XSS může mít vážné důsledky pro bezpečnost a soukromí uživatelů. |

| Personal Data Protection (Ochrana osobních údajů): Opatření a postupy zaměřené na ochranu osobních informací jednotlivců před neoprávněným přístupem, zneužitím nebo zveřejněním. Ochrana osobních údajů zahrnuje dodržování zákonů a předpisů, jako je GDPR. |

| Personally Identifiable Information (PII) (Osobní identifikační údaje): Informace, které mohou být použity k identifikaci konkrétní osoby, jako jsou jméno, adresa, číslo sociálního pojištění nebo telefonní číslo. Ochrana PII je klíčová pro zajištění soukromí a bezpečnosti jednotlivců. |

| Pharming (Pharming): Typ kybernetického útoku, při kterém útočník přesměruje provoz z legitimní webové stránky na falešnou, obvykle s cílem ukrást citlivé informace, jako jsou přihlašovací údaje nebo čísla kreditních karet. |

| Pharming Attack (Pharmingový útok): Kybernetický útok, při kterém útočník přesměruje provoz z legitimní webové stránky na falešnou, obvykle s cílem ukrást citlivé informace, jako jsou přihlašovací údaje nebo čísla kreditních karet. |

| Phishing (Phishing): Kybernetický útok, při kterém útočníci vydávají falešné e-maily, webové stránky nebo zprávy za legitimní, aby získali citlivé informace, jako jsou hesla, čísla platebních karet nebo osobní údaje. |

| Phishing Attack (Phishingový útok): Kybernetický útok, při kterém útočník používá falešné e-maily, zprávy nebo webové stránky k získání citlivých informací, jako jsou hesla, čísla platebních karet nebo osobní údaje od obětí. |

| Phishing Awareness Training (Školení povědomí o phishingu): Programy určené k vzdělávání zaměstnanců a uživatelů o rizicích phishingových útoků a o tom, jak je rozpoznat a reagovat na ně. Školení zvyšuje celkovou kybernetickou odolnost organizace. |

| Phishing Kit (Phishingová sada): Soubor nástrojů a šablon používaných útočníky k provádění phishingových útoků. Phishingové sady usnadňují vytváření falešných webových stránek a e-mailů, které se snaží oklamat oběti a získat jejich citlivé informace. |

| Phishing Simulation (Simulace phishingu): Tréninkový program, který simuluje phishingové útoky za účelem vzdělávání zaměstnanců o rizicích phishingu a zlepšení jejich schopnosti rozpoznat a reagovat na takové útoky. |

| Physical Access Control (Kontrola fyzického přístupu): Systémy a technologie určené k omezení přístupu do fyzických prostor, jako jsou budovy nebo datová centra. Kontrola fyzického přístupu zahrnuje použití zámků, karet, biometrických údajů a dalších metod. |

| Physical Layer Security (Bezpečnost fyzické vrstvy): Opatření a techniky zaměřené na ochranu fyzických aspektů síťové infrastruktury, jako jsou kabely, přepínače a směrovače. Bezpečnost fyzické vrstvy zahrnuje fyzickou ochranu a monitorování zařízení. |

| Physical Penetration Testing (Fyzické penetrační testování): Testování fyzické bezpečnosti organizace simulovaným útokem, který zahrnuje pokusy o neoprávněný přístup do budov, zařízení a dalších fyzických prostor. Fyzické penetrační testování pomáhá identifikovat slabiny v ochraně fyzických aktiv. |

| Physical Security (Fyzická bezpečnost): Opatření a technologie zaměřené na ochranu fyzických prostor a zařízení před neoprávněným přístupem, krádeží nebo poškozením. Fyzická bezpečnost zahrnuje zámky, kamery, přístupové karty a další ochranné prvky. |

| Physical Security Audit (Audit fyzické bezpečnosti): Proces hodnocení a kontroly fyzických bezpečnostních opatření, jako jsou zámky, kamery a kontrola přístupu, za účelem zajištění ochrany fyzických prostor a zařízení. |

| Physical Security Information Management (PSIM) (Správa informací o fyzické bezpečnosti): Softwarová platforma, která integruje a spravuje různá fyzická bezpečnostní zařízení a systémy, jako jsou kamery, alarmy a kontrola přístupu. PSIM poskytuje centralizovaný přehled a kontrolu nad bezpečnostními opatřeními. |

| Physical Security Policy (Politika fyzické bezpečnosti): Soubor pravidel a postupů zaměřených na ochranu fyzických prostor a zařízení před neoprávněným přístupem, krádeží nebo poškozením. Politika fyzické bezpečnosti zahrnuje zámky, kamery a kontrolu přístupu. |

| Physical Token (Fyzický token): Zařízení, které poskytuje bezpečnostní funkce, jako je generování jednorázových hesel nebo uchovávání kryptografických klíčů. Fyzické tokeny se používají pro dvoufaktorovou autentizaci a zvýšení bezpečnosti přístupu. |

| Plaintext (Čistý text): Nezašifrovaný text, který je čitelný bez potřeby dešifrování. Ochrana čistého textu je důležitá, protože může obsahovat citlivé informace. |

| Plaintext Attack (Útok na čistý text): Kryptografický útok, při kterém útočník získá přístup k nezašifrovaným (čistým) datům a snaží se je použít k prolomení šifrovacího algoritmu nebo k získání dalších zašifrovaných informací. |

| Pretexting (Výmyslná záminka): Technika sociálního inženýrství, při které útočník vymýšlí fiktivní scénář nebo záminku, aby získal důvěru oběti a získal od ní citlivé informace. Pretexting je běžně používán v phishingových útocích a podvodech. |

| Privacy by Design (Ochrana soukromí v designu): Koncept a přístup k vývoji systémů a aplikací, který zajišťuje ochranu osobních údajů od počáteční fáze návrhu až po konečné nasazení. Privacy by Design zahrnuje začlenění opatření na ochranu soukromí do všech fází životního cyklu produktu nebo služby. |

| Privacy Impact Assessment (PIA) (Hodnocení dopadu na soukromí): Proces hodnocení, jak projekt, systém nebo politika ovlivní soukromí jednotlivců. PIA pomáhá identifikovat a minimalizovat rizika pro soukromí a zajišťuje, že jsou dodržovány zákony a předpisy o ochraně osobních údajů. |

| Privacy Policy (Politika ochrany soukromí): Dokument, který informuje uživatele o tom, jak organizace sbírá, používá, uchovává a chrání jejich osobní údaje. Politika ochrany soukromí zajišťuje transparentnost a dodržování zákonů o ochraně osobních údajů. |

| Privacy Settings (Nastavení soukromí): Konfigurační možnosti v softwaru a online službách, které umožňují uživatelům kontrolovat, jaké informace jsou sdíleny a jak jsou chráněny. Správné nastavení soukromí je klíčové pro ochranu osobních údajů a soukromí uživatelů. |

| Privacy Shield (Štít na ochranu soukromí): Rámec pro ochranu osobních údajů přenášených mezi Evropskou unií a Spojenými státy. Privacy Shield poskytuje právní mechanismus pro zajištění ochrany osobních údajů a dodržování přísných standardů ochrany soukromí. |

| Private Cloud (Privátní cloud): Cloudová infrastruktura, která je provozována výhradně pro jednu organizaci, ať už je spravována interně nebo třetí stranou. Privátní cloud nabízí větší kontrolu a zabezpečení než veřejný cloud. |

| Private Network (Privátní síť): Síť, která je přístupná pouze autorizovaným uživatelům a zařízení. Privátní sítě jsou často používány k ochraně citlivých dat a zajištění bezpečnosti komunikace uvnitř organizace. |

| Privilege Bracketing (Oddělování oprávnění): Bezpečnostní technika, která omezuje dobu, po kterou má uživatel nebo proces přístup k privilegovaným oprávněním. Tím se snižuje riziko zneužití oprávnění. |

| Privilege De-escalation (Deeskalace oprávnění): Proces omezování nebo odstranění privilegovaných oprávnění uživatele nebo procesu po dokončení specifických úkolů. Deeskalace oprávnění snižuje riziko zneužití a zlepšuje bezpečnost. |

| Privilege Escalation (Eskalace práv): Získání vyšších oprávnění v systému než původně povolených. Útočníci mohou využít eskalace práv k získání administrátorských práv a plné kontroly nad systémem. |

| Privilege Escalation Attack (Útok na eskalaci oprávnění): Kybernetický útok, při kterém útočník získá vyšší oprávnění v systému než původně povolených, často zneužitím zranitelností nebo chyb v konfiguraci. Útok na eskalaci oprávnění může vést k úplné kompromitaci systému. |

| Privilege Management (Správa oprávnění): Proces řízení a kontrolování přístupových práv uživatelů k systémům a datům. Správa oprávnění zahrnuje definování, přidělování a revizi oprávnění na základě potřeb a rolí uživatelů. |

| Privilege Separation (Oddělení oprávnění): Bezpečnostní princip, který odděluje oprávnění mezi různými uživateli nebo procesy, aby se minimalizovalo riziko zneužití. Oddělení oprávnění zvyšuje bezpečnost systémů a aplikací. |

| Privileged Access Management (PAM) (Správa privilegovaného přístupu): Bezpečnostní procesy a technologie určené k ochraně a řízení přístupu k citlivým informacím a systémům. PAM zahrnuje sledování a kontrolu přístupu uživatelů s administrátorskými právy. |

| Privileged Access Workstation (PAW) (Pracovní stanice s privilegovaným přístupem): Speciální pracovní stanice určená pro správu a správu citlivých systémů a dat, která poskytuje zvýšenou úroveň zabezpečení a ochrany proti kybernetickým hrozbám. |

| Privileged Identity Management (PIM) (Správa privilegovaných identit): Technologie a procesy zaměřené na správu a ochranu účtů s vysokými oprávněními v systému. PIM zahrnuje monitorování aktivit, správu přístupu a zabezpečení kritických účtů. |

| Privileged Session Management (Správa privilegovaných sezení): Technologie a procesy pro monitorování a řízení aktivit privilegovaných uživatelů během jejich přístupových sezení. Správa privilegovaných sezení pomáhá zvyšovat bezpečnost a dodržování předpisů. |

| Privileged User (Privilegovaný uživatel): Uživatel s vyššími oprávněními než běžní uživatelé, obvykle s administrátorským přístupem, který umožňuje správu systémů a aplikací. Privilegovaní uživatelé mají větší odpovědnost za ochranu systému před zneužitím. |

| Proactive Cyber Defense (Proaktivní kybernetická obrana): Přístup k ochraně informačních systémů, který zahrnuje aktivní monitorování, detekci a reakci na hrozby předtím, než mohou způsobit škodu. Proaktivní obrana zahrnuje použití pokročilých technologií a metod k identifikaci a neutralizaci hrozeb. |

| Proactive Threat Hunting (Proaktivní lov hrozeb): Přístup k bezpečnosti, který zahrnuje aktivní vyhledávání a identifikaci potenciálních hrozeb v síti nebo systému předtím, než způsobí škodu. Proaktivní lov hrozeb zahrnuje analýzu chování a detekci anomálií. |

| Protocol Analyzer (Analyzátor protokolů): Nástroj používaný k zachycení, analýze a diagnostice síťového provozu na úrovni protokolů. Analyzátory protokolů pomáhají identifikovat problémy v síti a detekovat bezpečnostní hrozby. |

| Proxy Bypass (Obcházení proxy): Techniky a metody používané k obcházení proxy serverů a firewallů, aby se získal přístup k blokovaným nebo omezeným internetovým zdrojům. Obcházení proxy může být použito pro obcházení bezpečnostních opatření. |

| Proxy Firewall (Proxy brána firewall): Typ firewallu, který filtruje síťový provoz na aplikační úrovni a funguje jako prostředník mezi klientem a cílovým serverem. Proxy firewally poskytují pokročilé možnosti filtrování a ochranu před různými typy útoků. |

| Proxy Server (Proxy server): Server, který funguje jako prostředník mezi klientem a cílovým serverem. Proxy servery mohou zlepšovat bezpečnost, výkon a anonymitu při připojení k internetu. |

| Pseudonymization (Pseudonymizace): Proces nahrazení citlivých osobních údajů pseudonymy, které znemožňují přímou identifikaci jednotlivce. Pseudonymizace zvyšuje ochranu osobních údajů při jejich zpracování a uchovávání. |

| Public Cloud (Veřejný cloud): Cloudová infrastruktura, která je dostupná široké veřejnosti nebo velkému průmyslovému odvětví a je vlastněna poskytovatelem cloudových služeb. Veřejný cloud nabízí škálovatelnost a flexibilitu za relativně nízké náklady. |

| Public Cloud Security (Bezpečnost veřejného cloudu): Opatření a technologie zaměřené na ochranu dat a aplikací hostovaných ve veřejných cloudových prostředích. Bezpečnost veřejného cloudu zahrnuje šifrování dat, správu identit, kontrolu přístupu a monitorování hrozeb. |

| Public Disclosure (Veřejné oznámení): Proces zveřejnění informací o bezpečnostní zranitelnosti, aby byla široká veřejnost a zainteresované strany informovány a mohly přijmout odpovídající opatření. Veřejné oznámení může zvýšit povědomí a urychlit opravy zranitelností. |

| Public Key (Veřejný klíč): Komponenta asymetrické kryptografie, která je veřejně dostupná a používá se k šifrování dat nebo ověřování digitálních podpisů. Veřejný klíč je spárován se soukromým klíčem, který je držen v tajnosti. |

| Public Key Certificate (Certifikát veřejného klíče): Digitální dokument, který ověřuje vlastnictví veřejného klíče. Certifikáty jsou vydávány certifikačními autoritami (CA) a obsahují informace o majiteli klíče a jeho veřejném klíči. |

| Public Key Cryptography (Asymetrická kryptografie): Kryptografický systém, který využívá dvojici klíčů – veřejný klíč pro šifrování a soukromý klíč pro dešifrování. Veřejný klíč může být volně distribuován, zatímco soukromý klíč je držen v tajnosti. |

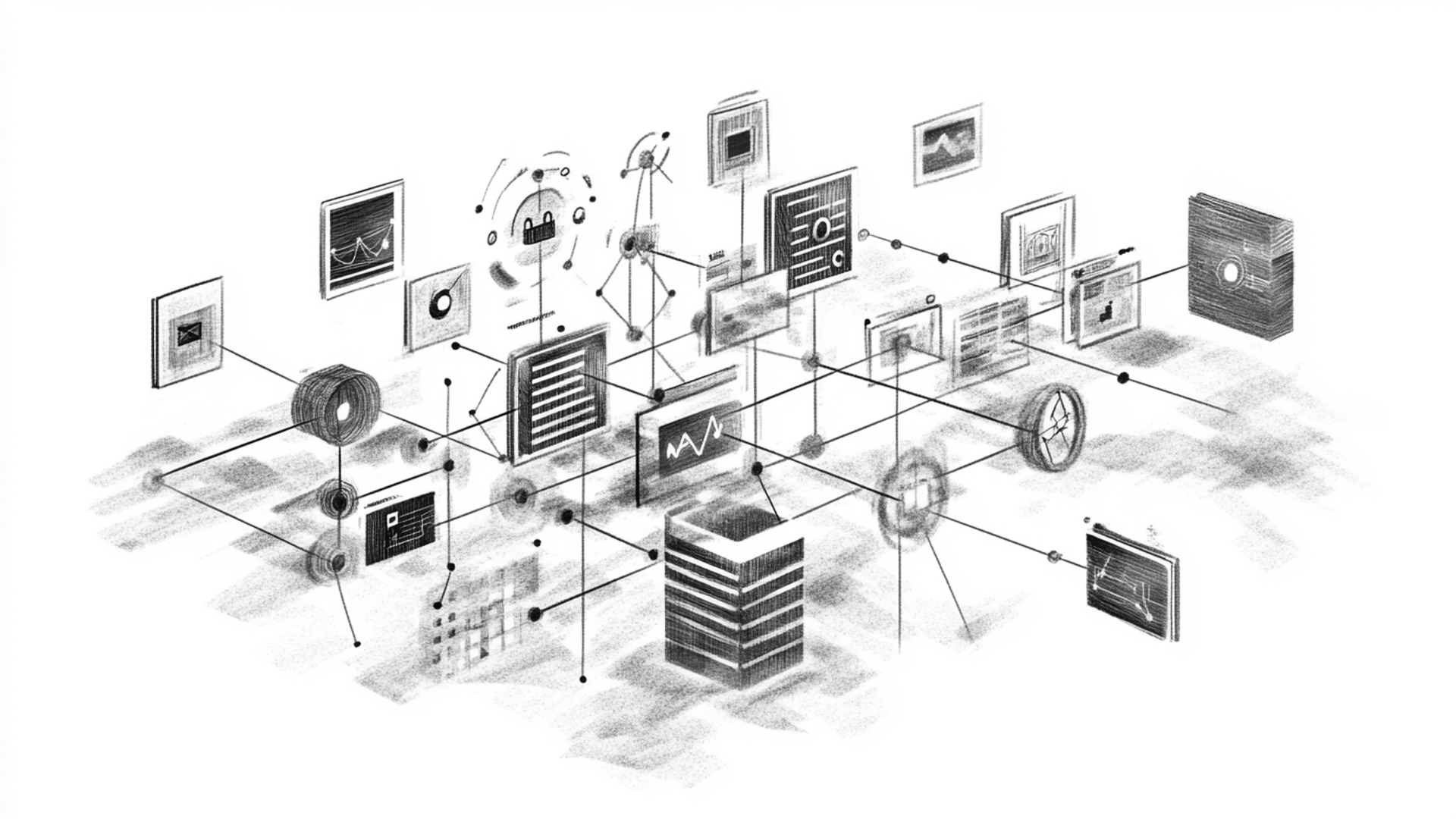

| Public Key Infrastructure (PKI) (Infrastruktura veřejných klíčů): Systém správy digitálních certifikátů a veřejných klíčů, který zajišťuje bezpečnou výměnu informací v internetu. PKI podporuje šifrování, digitální podpisy a autentizaci. |

| Public Wi-Fi Security (Bezpečnost veřejné Wi-Fi): Opatření a postupy zaměřené na ochranu uživatelů připojujících se k veřejným Wi-Fi sítím před kybernetickými hrozbami. Bezpečnost veřejné Wi-Fi zahrnuje použití VPN, šifrování a vyhýbání se citlivým transakcím na nezabezpečených sítích. |

| Publicly Identifiable Information (PII) (Osobní identifikační údaje): Informace, které mohou být použity k identifikaci konkrétní osoby, jako jsou jméno, adresa, číslo sociálního pojištění nebo telefonní číslo. Ochrana PII je klíčová pro zajištění soukromí a bezpečnosti jednotlivců. |