| Y2K38 Bug (Y2K38 chyba): Problém související s datem, kdy UNIX systémy používající 32bitové počítání času dosáhnou svého limitu 19. ledna 2038, což může vést k nesprávnému zpracování času a potenciálnímu selhání systémů. |

| Y2K38 Problem (Problém Y2K38): Problém podobný problému Y2K, který postihne systémy, jež používají 32bitové celé číslo pro sledování času v UNIXu. Časová razítka dosáhnou svého limitu 19. ledna 2038, což může způsobit, že systémy přestanou správně fungovat. |

| Yahoo Account Key (Klíč účtu Yahoo): Bezpečnostní funkce, která nahrazuje tradiční hesla jednorázovými kódy zasílanými na mobilní zařízení uživatele. Tento přístup zvyšuje bezpečnost a usnadňuje přístup k účtům. |

| Yahoo Data Breach (Únik dat Yahoo): Jeden z největších úniků dat v historii, kdy bylo v roce 2013 a 2014 kompromitováno více než 3 miliardy účtů Yahoo. Tento incident zdůrazňuje významné hrozby pro osobní údaje a kybernetickou bezpečnost. |

| Yahoo Data Encryption (Šifrování dat Yahoo): Metody a technologie používané Yahoo pro šifrování dat, které chrání uživatelské informace před neoprávněným přístupem a zajišťují bezpečný přenos dat mezi servery a klienty. |

| Yahoo Security Incident (Bezpečnostní incident Yahoo): Odkaz na několik významných úniků dat a bezpečnostních incidentů, které postihly Yahoo v letech 2013 a 2014, a vedly k ohrožení miliard uživatelských účtů. |

| Yahoo Security Key (Bezpečnostní klíč Yahoo): Hardwarový autentizační klíč používaný pro dvoufaktorové ověřování (2FA) účtů Yahoo. Tento klíč poskytuje vyšší úroveň zabezpečení než tradiční hesla a SMS ověřování. |

| YAML (YAML): Zkratka pro “YAML Ain’t Markup Language”, což je datový formát používaný pro serializaci dat. YAML se často používá v konfiguračních souborech pro aplikace a infrastrukturu a je důležitý pro správu a bezpečnost dat. |

| YAML Injection (YAML injekce): Typ zranitelnosti, kde útočník vkládá škodlivý YAML kód do aplikace, která nesprávně zpracovává YAML vstup. Tento útok může vést k narušení bezpečnosti aplikace, jako je vzdálené spuštění kódu nebo únik dat. |

| Yandex Browser (Prohlížeč Yandex): Webový prohlížeč vyvinutý společností Yandex s vestavěnými bezpečnostními funkcemi, jako je ochrana proti phishingu a malwarem. Yandex Browser také nabízí anonymní režim a další nástroje na ochranu soukromí uživatelů. |

| Yandex Safe Browsing (Bezpečné procházení Yandex): Služba nabízená vyhledávačem Yandex, která uživatelům pomáhá identifikovat phishingové a škodlivé webové stránky. Tato technologie skenuje webové stránky a upozorňuje uživatele na potenciální hrozby. |

| Yara (Yara): Nástroj pro psaní pravidel, která umožňují identifikaci a klasifikaci malwaru. Yara pravidla jsou často používána v antivirových programech a v detekci hrozeb pro analýzu podezřelých souborů. |

| YARA Rules (Pravidla YARA): Jazyk používaný pro psaní pravidel pro identifikaci a klasifikaci malwaru a dalších hrozeb. YARA je nástroj, který se používá ve forenzní analýze a kybernetické bezpečnosti pro hledání vzorů odpovídajících známým hrozbám v souborech nebo paměti systému. |

| YARA Rules (Pravidla YARA): Pravidla používaná pro detekci a klasifikaci malwaru v souborech nebo paměti. YARA umožňuje bezpečnostním výzkumníkům vytvářet specifické vzorce pro identifikaci známých a neznámých hrozeb. |

| Yara-Based Detection (Detekce založená na YARA): Metoda det |

| Yarn Integrity (Integrita Yarn): Bezpečnostní mechanismus v nástroji pro správu balíčků Yarn, který zajišťuje, že všechny instalované balíčky mají správnou kontrolní sumu. To pomáhá zabránit útokům založeným na podvržení škodlivých balíčků. |

| Year Zero (Rok nula): Termín často používaný v souvislosti s významným nebo katastrofickým kybernetickým útokem, který má potenciál resetovat nebo výrazně změnit současný stav kybernetické bezpečnosti. |

| Yearly Security Audit (Roční bezpečnostní audit): Pravidelná kontrola a hodnocení bezpečnostních opatření a postupů v organizaci. Roční bezpečnostní audity jsou klíčové pro identifikaci zranitelností, zajištění souladu s předpisy a zlepšení celkového bezpečnostního postoje. |

| Yellow Box Testing (Testování Yellow Box): Typ softwarového testování, které se zaměřuje na zkoumání softwarových aplikací z vnitřní perspektivy kódu a současně zachovává určitou úroveň externího přístupu jako u černého boxu. Toto testování slouží k identifikaci chyb v logice aplikace a systému. |

| Yellow Hat Hacker (Žlutý hacker): Neformální termín, který se někdy používá pro etické hackery, kteří se zaměřují na zabezpečení IT systémů. Tento termín není tak běžný jako termíny “bílý klobouk” nebo “černý klobouk”. |

| Yellow Team (Žlutý tým): Termín používaný k označení skupiny odborníků v oblasti kybernetické bezpečnosti, kteří se specializují na integraci bezpečnostních opatření s vývojovými a provozními týmy. Žlutý tým pracuje na zajištění bezpečnosti během celého životního cyklu softwaru. |

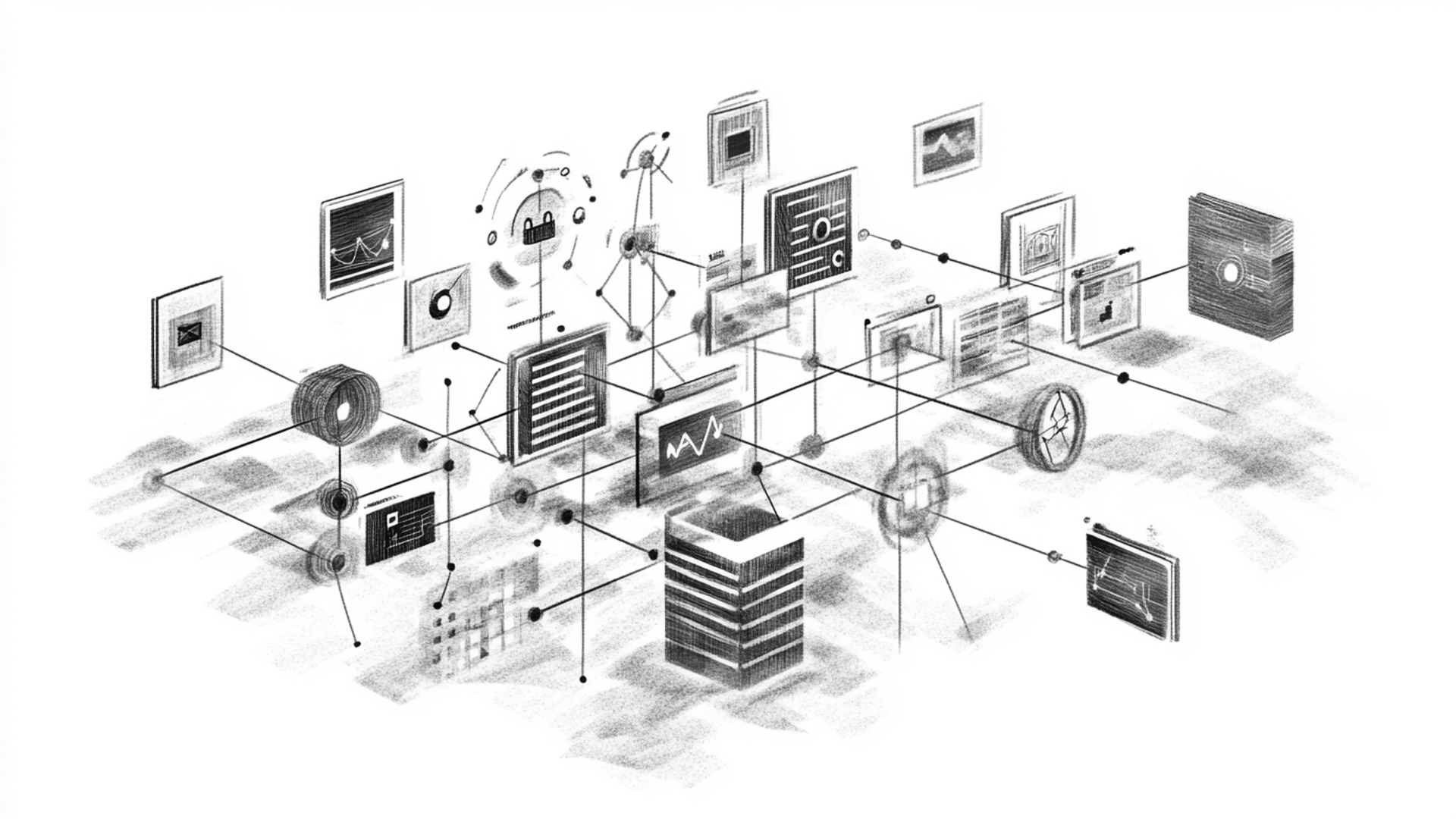

| Yggdrasil (Yggdrasil): Experimentální šifrovaná síťová architektura založená na směrovacím protokolu DAG (Directed Acyclic Graph). Yggdrasil se snaží vytvořit decentralizovanou, zabezpečenou a anonymní síť pro přenos dat. |

| Yggdrasil Network (Yggdrasil síť): Experimentální implementace globální end-to-end šifrované sítě založené na směrování přes směrovací protokol DAG (Directed Acyclic Graph). Cílem je vytvořit decentralizovanou, zabezpečenou a anonymní síť. |

| Yggdrasil Protocol (Yggdrasil protokol): Protokol používaný v experimentální šifrované síti Yggdrasil. Tento protokol je navržen tak, aby umožňoval bezpečnou, decentralizovanou a anonymní komunikaci mezi uzly v síti. |

| Yield Exploit (Využití Yield): Termín používaný pro popis útoku, který zneužívá asynchronní operace nebo časování v systémech a aplikacích. Tyto útoky mohou vést k narušení požadovaného procesu a získání neoprávněného přístupu nebo informací. |

| Yield Management (Řízení výnosů): Proces optimalizace zisku organizace řízením zdrojů a kapacit. I když se tento pojem častěji používá v kontextu obchodu a financí, v oblasti IT se může vztahovat na efektivní využívání a správu IT zdrojů a zabezpečení. |

| Yield Management Security (Bezpečnost řízení výnosů): Praktiky a strategie používané organizacemi k ochraně a optimalizaci svých výnosů a ziskovosti, včetně ochrany citlivých dat a finančních informací. |

| Yielding Control (Předávání kontroly): Proces v kybernetické bezpečnosti, kdy se systém nebo aplikace vzdává kontroly jinému subjektu nebo procesu. Tento koncept je důležitý při řízení přístupu a oprávnění. |

| Yielding Exploit (Vzdávající se exploit): Exploit, který útočníkovi umožňuje vzdát se kontroly nad napadeným systémem po dosažení specifického cíle, například po úniku dat nebo instalaci backdooru. Tento typ exploitu může být obtížněji detekovatelný. |

| Yin and Yang Attack (Útok Yin a Yang): Termín používaný k popisu kombinace dvou nebo více různých typů útoků, které jsou koordinovány za účelem dosažení maximálního účinku na cíl. Tento koncept zdůrazňuje nutnost komplexního přístupu k bezpečnosti. |

| Yin and Yang Security (Bezpečnost Yin a Yang): Koncept vyvážení různých aspektů bezpečnosti, jako jsou prevence a reakce, útok a obrana, nebo flexibilita a kontrola. Tento holistický přístup pomáhá organizacím udržovat robustní bezpečnostní postoj. |

| Yin-Yang of Cybersecurity (Yin-Yang kybernetické bezpečnosti): Koncept vyvážení různých aspektů kybernetické bezpečnosti, jako je prevence a reakce, útok a obrana, flexibilita a kontrola, aby se dosáhlo celkové efektivity v zabezpečení organizace. |

| Yodlee (Yodlee): Poskytovatel finančních služeb a agregátor dat, který poskytuje platformu pro správu osobních financí. Bezpečnostní postupy Yodlee zahrnují ochranu citlivých finančních údajů a zabezpečení přenosu dat. |

| Yotta (Yotta): Předpona v metrickém systému znamenající kvadrilion (10^24). V kyberbezpečnosti a správě dat se yotta používá k označení obrovského množství dat, například v kontextu velkých datových sad a úložišť. |

| Yotta (Yottabyte): Jednotka digitálních dat rovnající se jednomu septilionu bajtů nebo 10^24 bajtů. Tato jednotka je užitečná při popisu velmi velkých datových sad, jako jsou ty vytvářené ve velkých cloudových službách a data centrech. |

| Yottabyte (Yottabajt): Jednotka digitálních informací rovná jednomu septilionu bajtů nebo 10^24 bajtů. S rostoucím množstvím dat ve světě kybernetické bezpečnosti a analýze dat se yottabajty stávají stále relevantnějšími. |

| Youden’s J Statistic (Youdenův J statistický): Statistika používaná k hodnocení účinnosti diagnostických testů, kde vysoká hodnota značí lepší schopnost testu rozlišovat mezi skupinami, jako jsou například skutečné a falešné pozitivní případy v kontextu kybernetické bezpečnosti. |

| Your Data, Your Way (Vaše data, vaše cesta): Přístup k ochraně dat a soukromí, který zdůrazňuje kontrolu uživatelů nad jejich vlastními údaji. Tento koncept je základem mnoha moderních politik a technologií zaměřených na ochranu soukromí. |

| YouTube Algorithm (Algoritmus YouTube): Algoritmus používaný YouTube k doporučování videí uživatelům. Zajišťuje, že obsah je relevantní a zajímavý pro uživatele, ale může být také zneužit k šíření dezinformací, pokud nejsou správně nastaveny kontrolní mechanismy. |

| YouTube Content ID (YouTube Content ID): Systém pro správu autorských práv vyvinutý společností YouTube, který umožňuje vlastníkům obsahu identifikovat a spravovat své materiály nahrané na platformu. Content ID hraje roli v prevenci dezinformací a ochraně duševního vlastnictví. |

| YouTube Cybersecurity Channels (Kyberbezpečnostní kanály na YouTube): Kanály na YouTube zaměřené na výuku, novinky a diskuse o tématech kyberbezpečnosti. Tyto kanály poskytují cenné zdroje pro odborníky a nadšence v oblasti kybernetické bezpečnosti. |

| YouTube Misinformation (Dezinformace na YouTube): Termín popisující šíření nepravdivých nebo zavádějících informací prostřednictvím videí na platformě YouTube. Dezinformace mohou zahrnovat falešné zprávy, konspirační teorie a jiné formy nepravdivého obsahu, které mohou mít negativní dopady na veřejnost. |

| Yubico OTP (Yubico jednorázové heslo): Jednorázové heslo generované bezpečnostními tokeny YubiKey, které poskytuje silné dvoufaktorové ověřování (2FA). Yubico OTP je unikátní a platné pouze pro jeden přihlašovací pokus, což zvyšuje bezpečnost přihlašování. |

| YubiHSM (YubiHSM): Hardwarový bezpečnostní modul (HSM) vyvinutý společností Yubico. YubiHSM poskytuje vysokou úroveň zabezpečení pro kryptografické operace, jako je generování a správa klíčů, podpisování a dešifrování, což pomáhá chránit citlivá data a aplikace. |

| YubiKey (YubiKey): Hardwarový autentizační token vyvinutý společností Yubico, který poskytuje silné dvoufaktorové ověřování pro přístup k online službám, aplikacím a systémům. YubiKey je oblíbený pro svou odolnost proti phishingovým útokům a jeho schopnost integrovat se s řadou protokolů bezpečnosti. |